Im heutigen Blogeintrag behandeln wir den Abschied von klassischer ISDN-Telefonie und den damit einhergehenden Umstieg auf IP-Telefonie.

Es handelt sich um folgendes Szenario, das wir bei einem Kunden vorgefunden haben:

- ISDN-Telefonanlage eines französischen Herstellers mit 8 ISDN-Anschlüssen

- 50 Systemtelefone

- Mehrere tragbare DECT-Telefone

- Ein Faxgerät

- Anbindung einer Türsprechanlage per a/b Schnittstelle

- Diverse Gruppenruffunktionen

- Anrufweiterschaltungen und individuelle Wartemusik

- spezielle Anrufbeantworter an verschiedenen Tagen bzw. verschiedenen Uhrzeiten

In der Planungsphase wurden Angebote und Präsentationen verschiedener Telefon- und VoIP-Anbieter eingeholt, letztlich fiel die Entscheidung auf ein Produkt, das seit einigen Jahren bei einem weiteren Kunden erfolgreich im Einsatz ist. Es handelt sich um eine IP-Kommunikationslösung aus dem Hause Swyx.

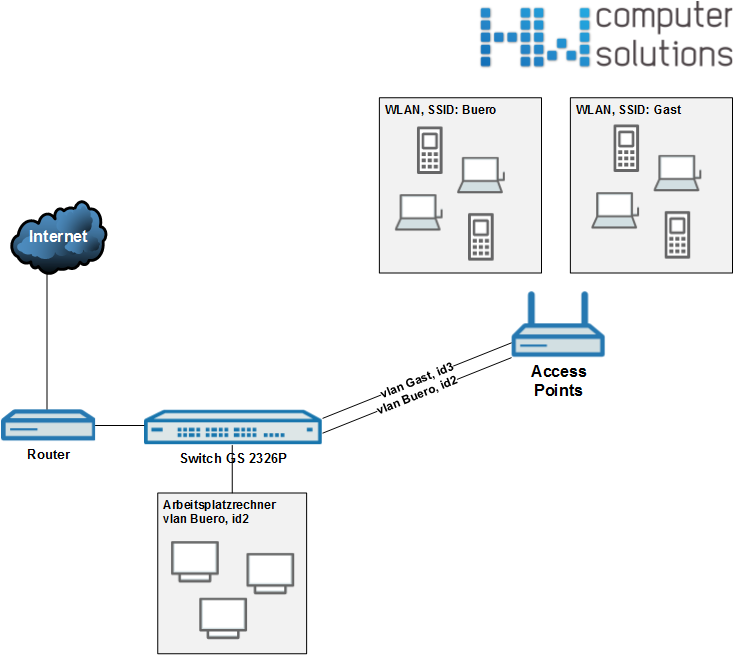

In der Umsetzungsphase erfolgte die Grundinstallation der Software auf einem virtuellen Windows 2008 R2 Server durch die Telefongesellschaft. Darüber hinaus wurden ein ISDN-Gateway (der aktuelle Anschluss ist noch auf ISDN-Basis und wird in ein bis zwei Jahren auf IP umgestellt) und ein a/b-Gateway im Serverraum eingebaut. Es besteht die Möglichkeit einer Active Directory-Integration, die wir jedoch nicht gewählt haben, da sehr viele Telefone nicht von einer Person (die jeweils einen eigenen AD-Account hat) sondern von mehreren Personen mit gleicher Rufnummer abwechselnd genutzt werden.

Vor der Konfiguration der Telefonanlage ist es ratsam, für die Telefone feste DHCP-Adressleases im DHCP-Server zu definieren. Die Konfiguration der Telefonanlage erfolgt über eine MMC-Konsole und ist sehr übersichtlich gehalten

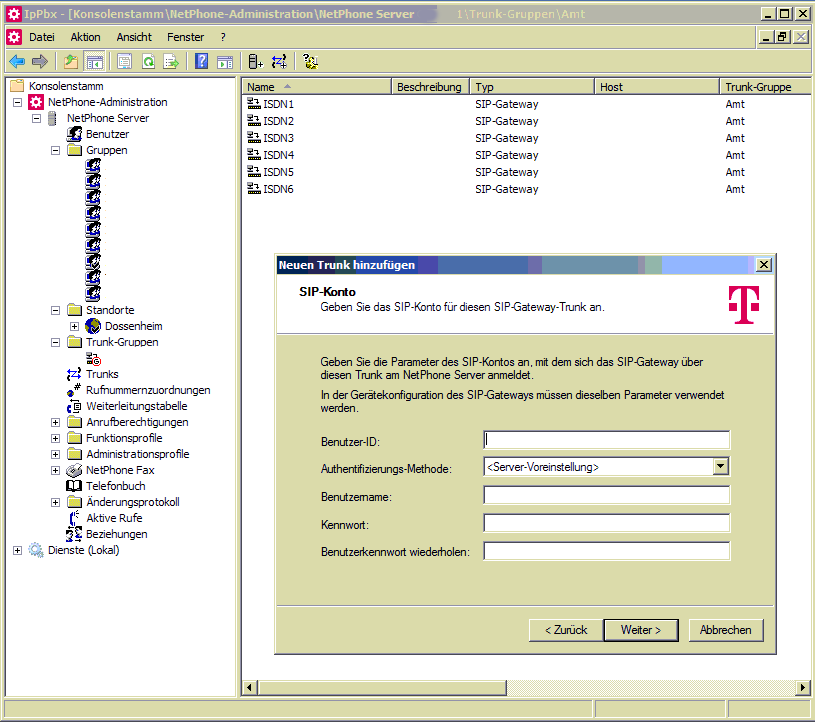

Zunächst wird eine Trunk-Gruppe angelegt, die die Verbindung zur „Außenwelt“ herstellt. Momentan läuft diese – wie bereits erwähnt – über den ISDN-Gateway. Sobald die Umstellung auf einen IP-basierten Anschluss abgeschlossen ist, lässt sich hier (siehe Grafik 1) eine Verbindung zum SIP-Gateway in wenigen Klicks einrichten und anschließend die alten Trunks einfach löschen. Schließlich muss nur noch der ISDN-Gateway aus dem Rack ausgebaut werden.

Danach erfolgt das Anlegen der Nutzer und der verschiedenen Gruppen, die später für Gruppenrufe usw. genutzt werden können. Es gibt eine große Bandbreite von Konfigurationsmöglichkeiten hinsichtlich Berechtigungen (bspw. darf ein Nutzer nur innerdeutsch telefonieren) und Beziehungen zwischen Benutzern. Gemäß Kundenwunsch haben wir noch einige Call-Routings definiert, die unter anderem Anrufe außerhalb der Geschäftszeiten auf die Mailbox weiterleiten oder – falls alle Anschlüsse belegt sind – diese auf eine weitere Mailbox umleiten.

Auf den Computern ist ein Softclient installiert, der angenehmes Telefonieren über das Headset möglich macht. Ein weiterer Vorteil ist die Outlook-Integration: im Client sind sämtliche Kontakte aus Outlook zu sehen. Trotz des Softclients haben wir an häufig genutzten Arbeitsplätzen auf Wunsch des Kunden einfache Telefone verteilt, die per PoE mit Strom versorgt werden.

Die analogen Mobilgeräte haben wir durch SIP-Clients auf den Smartphones ersetzt, was sich bisher in der Praxis bewährt hat.

Die Türsprechanlage war bereits über eine Doorline-a/b-Schnittstelle mit der Telefonanlage verbunden und musste lediglich an den a/b-Gateway der neuen Lösung angeschlossen werden.

Die Praxiserfahrung zeigt bisher, dass die Telefonie zuverlässig und in sehr guter Sprachqualität arbeitet. Ein weiteres nützliches Feature für die „out-of-office“-Arbeit ist die VPN-Einwahl in das Firmennetz, welche die Möglichkeit bietet, über den Softclient so zu telefonieren (d.h. mit der „normalen“ Rufnummer), als wäre man gerade an seinem Arbeitsplatz.